Que tal, en este post, publico herramientas de todo tipo, son utilidades de red, encriptación, que algunos requieren instalación y a otras los antivirus los detecta como HackTool. Bueno son herramientas completas que te ayudarán en más de una ocasión:

Herramientas del Sistema:

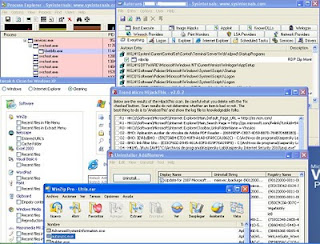

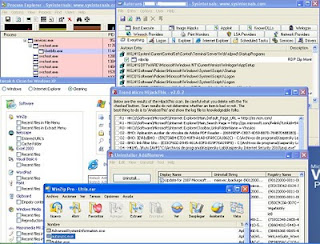

_SysinternalsSuite: Este pack de herramientas, es un completo set de utilidades para facilitar la administración y el diagnóstico del sistema.

*Process Explorer: te pueden ayudar a detectar virus, estabilizar el sistema (como también desestabilizarlo, si cierras aplicaciones del sistema)

*Autoruns: Puedes verer que aplicaciones y archivos se ejecutan al iniciar el sistema, *ProcessMonitor: Te sirve para llevar un seguimiento completo de los programas que se ejecutan y evaluar su comportamiento.

*PendMove y MoveFile: Te sirven para eliminar o renombrar archivos al inicio del sistema, muy útil para eliminar virus.

*TCPView: Te ayuda a visualizar y administrar las conexiones de red asociadas a cada proceso.

En fin, si siguo explicando para que sirve cada herramienta, me demoraría. Es gratuito y pueden descargarlo de la pagina oficial de Microsoft.

Descarga:

http://technet.microsoft.com/es-ar/sysinternals/bb842062%28en-us%29.aspx

_Utilidades: Bueno, este archivo es una compilación mía, listo para usar, fácil uso y no requiere instalación. En mayoría son utilidades de Net Tools, desarrollados por MAB (Mohammad Ahmadi Bidakhvidi)

Pack:

* Advance System Information: Revela con detalle la información del sistema, carpetas archivos.

*Builder y Carrier: Programa para encriptar archivos con clave, genera una aplicación que pide password y luego abre el archivo.

*FileSplitMerge: Uilidad para partir y unir archivos. Sirve si tienes un USB de poca capacidad y quieres pasar archivos muy grandes.

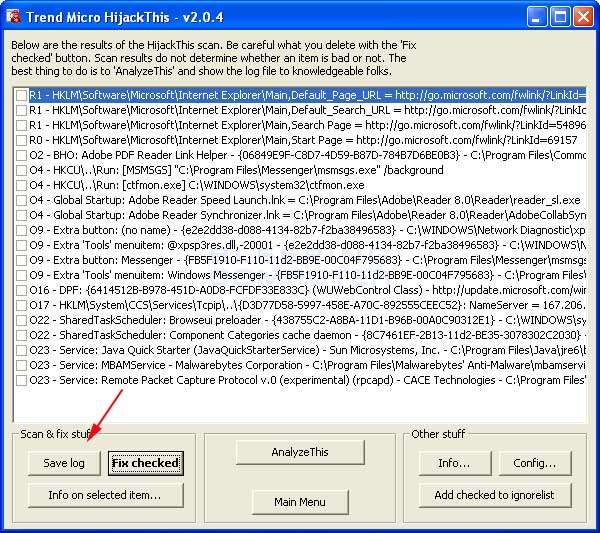

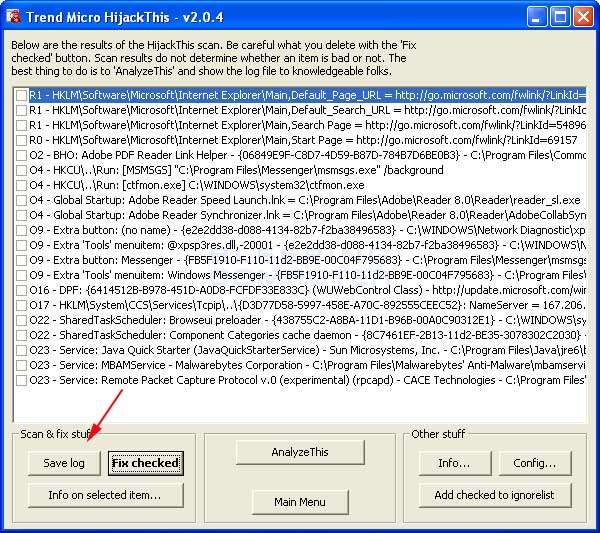

*Hijackthis: Utilidad para evaluar el arranque de Windows y los BHO que se ejecutan con Internet Explorer. Muy util para ver virus y demás.

*Locker: Programa para colocar contraseña a la cuenta en forma temporal. Genera una clave de registro.

*NetCalc: Programa para calcular las subredes y redes que puedem generar una clase respectiva de IP.

*NetToolsMini: Herramientas para redes, ping, whois, mac remote, etc.

*Putty: Utilidad para conectarte a Telent, SSH, mejor que Telnet de DOS.

*StegEncryption: Utilidad para encriptar archivos. Genera un archivo inteligible que solo puede desencriptarse con el programa y la contraseña.

*TweakClean: Utilidad similar al CCleaner, solo que no requiere instalación, es más liviano y efectivo.

*Uninstaller: Utilidad para desisntalar programas y componentes de Windows

*Whois: Utilidad para realizar Whois a un servidor.

Decarga:

http://www.mediafire.com/?ep8p1c4ypucci8n

_Script para ver archivos ocultos: Como su nombre lo dice, este Script es muy útil, sobre todo si has colocado tu dispositivo USB en una cabina y se te han ocultado las carpetas, y luego les cambias de atributos (attrib -h -r -s "Carpeta"). Desarrollado por Felipe (viva el Perú

c@r@j0) de Mygeekside.com

Si lo desean, pueden descargarse el Script de la página del autor:

Descarga:

http://www.mygeekside.com/downloads/2008/10/gdub/VerAchivosOcultos.zipO, si desean, desde Medifire, subido x mi:

Descarga 2:

http://www.mediafire.com/?7l27mrc0nf6ww3x

Recuperación de Contraseñas:

_Cain & Abel: Software completo de recuperacíón de contraseñas. Es mu útil sobre todo en cabinas de Internet. Puedes capturar contraseñas, escuchar llamadas VoIp, realizar ataques de Fuerza Bruta a hashes en MD5, Sha-1, etc. Aviso: Solo funciona en una maquina con cuenta administrativa.

Descarga:

http://www.oxid.it/cain.htmlVideo en la que muestro lo fácil que es conseguir una contraseña:

http://www.youtube.com/watch?v=pLGB9Zzv0BgAviso: Requiere conocimientos básicos de redes y seguridad.

_Lbrute: Software desarrollado por Warl0ck, Pranay Kanwar. Es una herramienta para recuperar la contraseña del administrador. Corre sin necesidad de privilegios. Facil de usar, solo funciona con Diccionario.

Descarga:

http://www.mediafire.com/?2wgoan5ndmtVideo:

http://www.youtube.com/watch?v=4FAHWEejwRc

_PwDump7: Cuando es más facil, si tienes permisos administrativos, puedes usar PwDump7, captura los hashes de las cuentas en la computadora local y lo puedes guardar en un archivo para luego crackearlo.

Descarga:

http://www.tarasco.org/security/pwdump_7/Video:

http://www.youtube.com/watch?v=x-2dK-yys-8

_THC-Hydra: Gran utilidad para recuperación de contraseñas y ataques de fuerza bruta, esta utilidad es una de las más conocidas, tiene un GUI llamado GeoGen que ahora es de pago, luego lo subo. Esta utilidad te sirve para realizar ataques a distintos protocolos tales como: TELNET, FTP, HTTP, HTTPS, HTTP-PROXY, SMB, SMBNT, MS-SQL, MYSQL, REXEC, RSH, RLOGIN, CVS, SNMP, SMTP-AUTH, SOCKS5, VNC, POP3, IMAP, NNTP, PCNFS, ICQ, SAP/R3, LDAP2, LDAP3, Postgres, Teamspeak, Cisco auth, Cisco enable, AFP, LDAP2, Cisco AAA.

Es un paquete muy potente, rápido y útil. Aunque los antivirus lo detectan en falso positivo como HackTool (es obvio no?) no es un motivo para no usar esta potente herramienta. Es una pena que The Hackers Choice ya no brinden soporte de la herramienta para Windows.. :`(

Decarga:

http://www.mediafire.com/?0x7uugt9feyqen3Video:

http://www.youtube.com/watch?v=xS7HU3cPTGs

Herramientas varias:

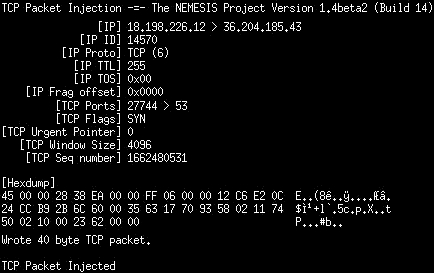

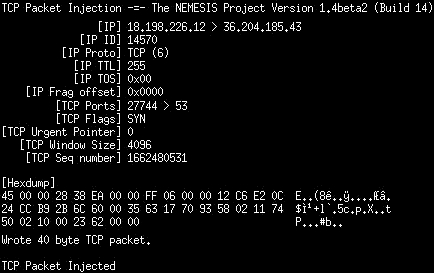

_Némesis: Un útil injector de paquetes para Redes Lan, esta utilidad te puede servir para pasarte por otro nodo dentro de la Red. También para hacer pruebas de manipulación de paquetes, por ejemplo: Si deseas desautenticar a un servidor X de sus n clientes, debes escribir algo tan simple en DOS como: nemesis arp -v -H 00:11:22:33:44:55 -S IPVICTIMA -D IPOTRONODO.

Aquí, le dices a nemesis, que genere un paquete, del origen IPVICTIMA con la dirección física 00:11:22:33:44:55 y se diriga al destino IPOTRONODO. Esto hará confundir al Switch, emparejando IPVICTIMA con 00:11:22:33:44:55 que naturalmente es un mac falsa, y por lo tanto la computadora con IPVICTIMA, se queda sin red, hasta que se actualize las tablas arp de la computadora. Si se desea injectar paquetes en Wifi, buscar por aireplay del suite aircrack-ng.

Descarga:

http://www.mediafire.com/?9p927cky4j4k1sgVideo:

http://www.youtube.com/watch?v=HCjXj1tfiAI

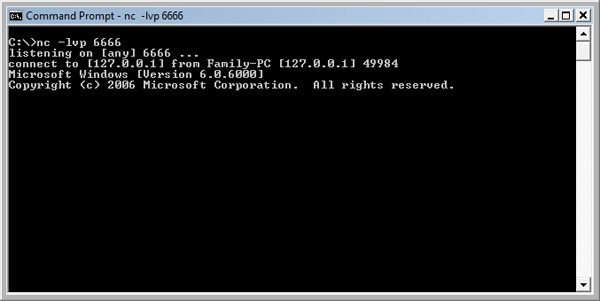

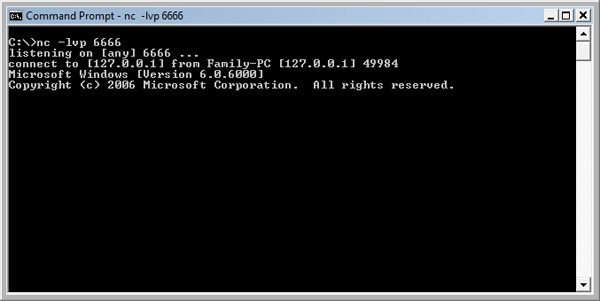

_Netcat: Esta es sin lugar a dudas una navaja suiza, te puede servir desde algo tan sencillo como una vía de chat en red (desmasiado sencilla, sin imágenes y monocromático) hasta algo muy interesante como conseguir un acceso remoto a otra computadora o un escaner de red. Este programa también se ejecuta en la línea de comandos.

Descarga:

http://www.mediafire.com/?tv3spnj9182jz57Video:

http://www.youtube.com/watch?v=rS3GUw6CgOY

_Controlador de Ventanas: Es una utilidad para controlar la visibilidad del escritorio de windows, te sirve mucho, sobre todo si quieres ocultar algunas ventanas de los ojos de los demás, o deseas ocultar alguna decarga que se está realizando o simplemente, cambiarle los atributos a las ventanas y de paso, revelar las contraseñas detrás de los asteriscos (a pesar de que he probado en XP y no funciona, como era en 98 y 2000).

Descarga:

http://www.mediafire.com/?8rt7rkww2v8g1wz

_Hijackthis: Es una herramienta de TrendMicro, sirve para escanear la actividad de los malware en la computadora, sobre todo con Internet Explorer, el arranque de Windows y el archivo hosts. Esta herramienta, junto con VerArchivosOcultos.vbs, Process Monitor y Autoruns, con el apoyo de Process Explorer, hace que tu computadora se libere de los virus más indeseados.

Decargar:

http://free.antivirus.com/hijackthis/

Bueno, espero les hayan gustado este post, es largo lo sé, aunque tiene importantes herramientas que te sacará de más de un apuro.

Suerte